PhantomLoader: Un’Analisi Approfondita del Malware e delle Sue Tecniche di Camuffamento

Introduzione al Fenomeno di PhantomLoader

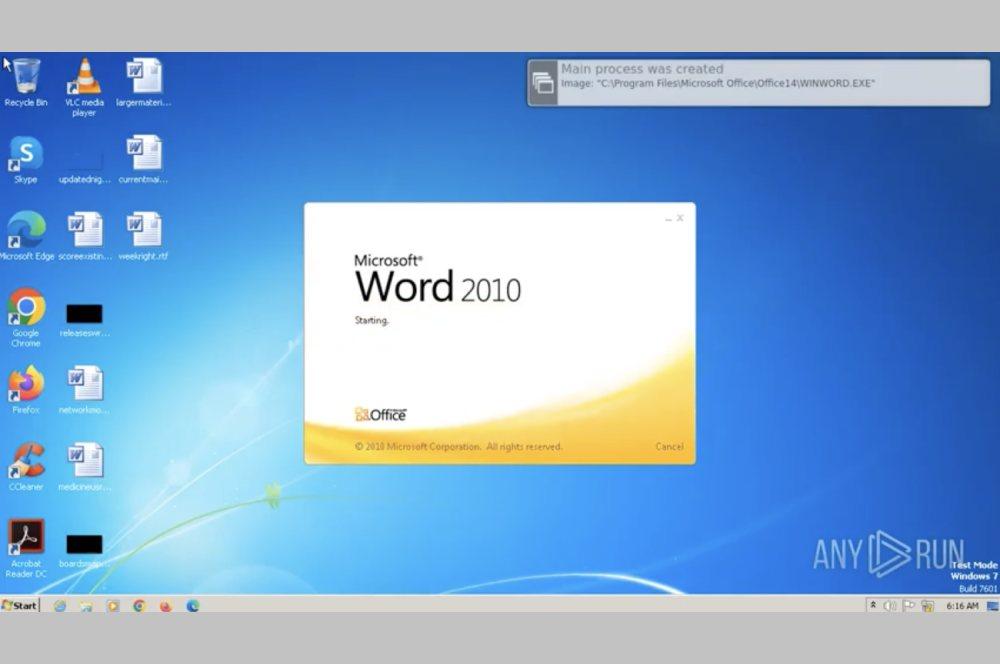

Il PhantomLoader rappresenta un carico utile particolarmente pernicioso, progettato per mascherarsi da file legittimi, quali DLL o EXE. Spesso, questo malware si presenta come un file denominato “WINWORD.EXE”, simulando un componente del noto antivirus 360 Total Security. Tuttavia, sotto questa falsa identità si cela un virus predisposto per l’estrazione di dati sensibili, utilizzando tecniche ingegnose per sfuggire alla rilevazione.

Tattiche di Infiltrazione e Camuffamento

Secondo i ricercatori di sicurezza della società Intezer, questo loader riesce ad integrarsi in un file DLL autentico attraverso l’applicazione di un patch binario. Ciò significa che PhantomLoader modifica il codice sorgente della DLL originale, implementando tecniche di automodificazione per eludere le scansioni antivirus. A questo proposito, esperti di Any.Run evidenziano come il caricatore si sia inserito in un eseguibile affidabile, sfruttando l’automodificazione per decifrare un codice che in ultima analisi carica SSLoad in memoria.

La Minaccia di SSLoad

Il SSLoad è un malware noto, sviluppato in Rust, che eccelle nella capacità di rimanere invisibile sulle macchine infettate. Questo malware è talmente sofisticato da modificare il proprio comportamento qualora rilevi l’analisi da parte di software di sicurezza. È in grado di interrompere e modificare i propri processi per evitare di essere scoperto, rendendo così le operazioni di rilevamento da parte dei sistemi antivirus estremamente difficoltose.

La Cronologia di Infezione Attraverso PhantomLoader

L’infezione attraverso il PhantomLoader avviene in fasi ben precise, evidenziando una strategia articolata e meticolosa da parte dei cybercriminali:

- Attacco phishing: Inizialmente, l’aggressore invia un’email di phishing, contenente un invito a scaricare un documento di testo Word apparentemente innocuo ma infetto.

- Installazione di PhantomLoader: Una volta che la vittima esegue il file, il malware PhantomLoader si installa sottobanco, mascherandosi da un antivirus legittimo.

- Esecuzione di SSLoad: Dopo aver finalizzato l’installazione, PhantomLoader avvia il caricatore SSLoad.

- Raccolta di informazioni: SSLoad inizia a raccogliere informazioni dettagliate sul sistema operativo e sulla sua configurazione.

- Trasmissione di dati: Infine, i dati raccolti vengono trasmessi agli aggressori, completando il ciclo di sfruttamento.

Meccanismo di Perdita dei Dati

Quando il file Word infetto viene aperto, PhantomLoader inizia a infiltrarsi all’interno del computer della vittima, stabilendo una connessione sicura con un server di comando e controllo (C2) dei criminali cibernetici. Questa comunicazione è criptata, rendendo difficile la rilevazione delle attività sospette da parte delle soluzioni di sicurezza informatica.

Analisi dei Rischi Comportamentali di SSLoad

Una volta collegato al C2, SSLoad può eseguire varie operazioni dannose, tra cui:

- Distribuzione di ulteriore malware: Gli aggressori possono inviare payload aggiuntivi per complessificare ulteriormente la propria strategia di infiltrazione.

- Furto di dati: L’informazione raccolta può includere credenziali di accesso, dati personali e informazioni finanziarie.

- Controllo remoto: Con l’accesso alla macchina vittima, i cybercriminali possono operare liberamente, installando software non autorizzato e manipolando il sistema.

Importanza della Sicurezza Informatica e Prevenzione

L’analisi del network malware come PhantomLoader e SSLoad sottolinea l’importanza di adottare buone pratiche di sicurezza informatica. È cruciale evitare di scaricare e aprire file provenienti da fonti non verificate. Inoltre, è essenziale che i software antivirus siano costantemente aggiornati e in grado di riconoscere le nuove varianti di malware con capacità avanzate di evasione.

Conclusioni

La minaccia rappresentata da PhantomLoader e SSLoad illustra chiaramente la necessità di rimanere vigili e informati in un panorama informatico in continua evoluzione. Assicurarsi che le misure di sicurezza siano aggiornate e implementate è fondamentale per la salvaguardia dei propri dati e per prevenire incidenti di sicurezza. Solo attraverso un’adeguata formazione e una buona gestione della sicurezza digitale possiamo ridurre il rischio di cadere vittima di attacchi dannosi e proteggere le nostre informazioni più preziose.

Marco Stella, è un Blogger Freelance, autore su Maidirelink.it, amante del web e di tutto ciò che lo circonda. Nella vita, è un fotografo ed in rete scrive soprattutto guide e tutorial sul mondo Pc windows, Smartphone, Giochi e curiosità dal web.